Økt cybertrussel fra utenlandske stater

Norske sikkerhetsmyndigheter advarer om at cyberangrep fra andre lands myndigheter er en økt trussel. Nordic Financial Cert er kjent med at noen lands myndigheter driver egne kampanjer for å skaffe seg systemtilgang.

– Norden har sett en økning i nasjonalstatlige aktøraktiviteter, for eksempel hybridkrigføringen sammen med Ukraina-krigen. Trusselbildet for Norden, inkludert Norge, har vært ustabilt siden begynnelsen av den russisk-ukrainske krigen og er det fortsatt, sier kommunikasjonsdirektør Christian Steffensen i Nordea til Finansfokus.

Trusselbildet for Norden, inkludert Norge, har vært ustabilt siden begynnelsen av den russisk-ukrainske krigen og er det fortsatt

Christian Steffensen, kommunikasjonsdirektør, Nordea

– Som en del av den kritiske infrastrukturen i Norden, overvåker Nordea kontinuerlig trusselbildet vi opererer i. Her anerkjenner vi vurderingene fra norske sikkerhetsmyndigheter som i tråd med vurderinger gjort av deres kolleger i andre nordiske land.

Nordea fikk betydelig oppmerksomhet høsten 2024 da de ble rammet av et kontinuerlig DDos-angrep over 25 dager. Angrepet var 14 ganger kraftigere enn normalt.

De vil ikke spekulere hvem som står bak, men er soleklare på at angrepet ikke dreide seg om guttestreker.

– Angrepene var de mest aggressive vi noen gang har sett. Det var veldig sofistikerte angrep – som også stammet fra nordiske IP-adresser – og pågikk veldig lenge. Volumene var mye, mye, mye større enn vi har sett tidligere. Det er tydelig at de ikke kom fra en enkelt aktør i en kjeller, men fra noen med økonomiske ressurser og betydelig teknisk kompetanse, sier kommunikasjonsdirektør Christian Steffensen i Nordea.

ØKT TRUSSEL FRA NASJONALSTATER

– Vi er i gang med å lage en ny rapport. Mye blir nok det samme som i fjor, men det kan tenkes at vi vil se trusselen fra myndighetsaktørene som økende. Det er i så fall i tråd med det som fremkommer at rapportene fra sikkerhetstjenestene, som blant annet påpeker at vi må regne med russiske sabotasjeaksjoner i Norge, sier daglig leder i Nordic Financial CERT, Morten Tandle.

– Myndighetsaktørene var med i fjorårets rapport også. Det er mulig at sannsynligheten for angrep fra disse må økes i årets rapport. Sånn sett kan det bli en liten justering av bildet, men totalen er ganske mye det samme som vi så i 2024, sier han.

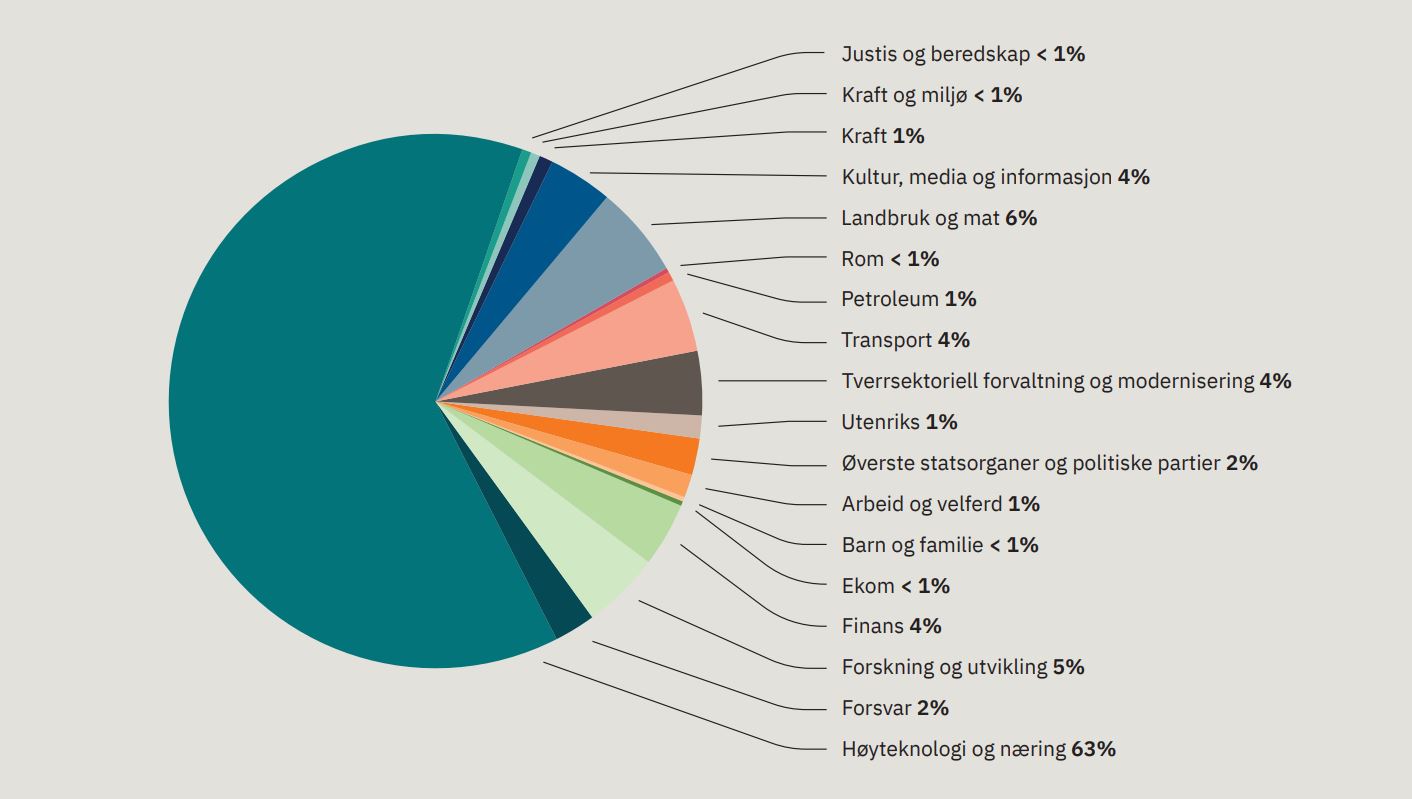

I risikorapporten Nasjonal Sikkerhetsmyndighet (NSM) la frem for 2025 skriver de at “Enkelte norske verdier er særlig attraktive mål for cyberoperasjoner. Dette er norske virksomheter som arbeider med utenriks-, forsvars- og sikkerhetspolitikk. Det samme gjelder virksomheter og forskningsmiljøer innenfor samfunnsområdene høyteknologi og næring, og finans.” De pekte også på fremmede stater som en potensiell aktør.

MARKANT NEDGANG

Nordea svarer ikke på hvor mange cyberangrep de opplever, men forteller at nivåene nå er tilbake til normalen etter skrekkdagene i fjor høst. De slår tilbake jevnt og trutt, uten at kundene blir berørt av den pågående cyberkampen.

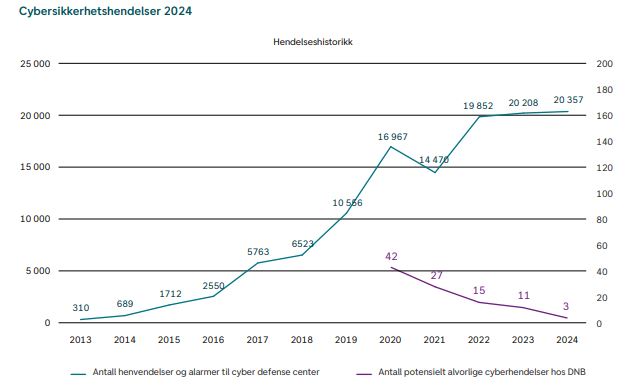

DNB erfarer et lignende bilde, og i rapporten “Finansiell trygghet: Hvem kan du stole på?” opplyser de at banken var målskive for 20000 angrep i 2024. Samtidig ser de en markant nedgang i antallet angrep som faktisk ble til hendelser med potensial for alvorlige konsekvenser. I løpet at 2024 dreide dette seg kun om tre angrep, mot 42 i 2020.

DNB ser to hovedgrunner til utviklingen. For det første har aktører som tidligere utførte angrep med økonomisk vinning som formål endret motivasjon. Nå skjer angrepne for å støtte opp under politiske ambisjoner knyttet til krig og konflikt. Samtidig gir banken seg selv klapp på skulderen. De mener at godt sikkerhetsarbeid gjør dem et vanskeligere og dermed mindre attraktivt mål.

«KLUSS» ER HOVEDSYNDEREN

Når kundene opplever krøll med digitale bank-tjenester, er det imidlertid svært sjelden det er demokratifiendtlige najonalstater eller kriminelle fra det mørke nettet som er synderen.

– IT-driftshendelser står for noe slikt som 99 prosent av nedetiden til bankene.

Morten Tandle, Daglig leder i Nordic Financial CERT,

– IT-driftshendelser, altså der det ikke er noe angrep, står for noe slikt som 99 prosent av nedetiden til bankene, sier Tandle.

På godt norsk det som kalles “krøll hos IT-avdelingen”.

– Burde de ikke da ordne opp i systemene sine?

– Det høres enkelt ut å si det bare er å rydde, men det er omtrent som å si at vi kan jo bare planlegge trafikken i Oslo, så trenger vi ikke ha den der rushtiden, forklarer Tandle.

Finansbransjen hadde en lav andel av cyberhendelsene NSM registrerte i fjor.

Tandle tror tallene skyldes at finansnæringen har robust IT-sikkerhet, og dermed fremstår som et mindre attraktivt mål. De fleste hackerne er kriminelle med økonomisk motiv og velger derfor andre og enklere mål:

– Det vil si kommuner med elendig datasikkerhet, eller andre steder der det er penger å hente. Dette er jo et enormt problem på verdensbasis, og hackerne omsetter for milliarder av dollar. Da er det å gå løs på DNB eller andre banker lite lønnsomt. De har sikret seg godt.

– I finansbransjen har vi reguleringer, et finanstilsyn og en IKT-forskrift med tydelige krav til at bedriftene skal gjøre en god jobb, sier han.

FAKTA CYBERANGREP:

Et DDoS-angrep er en type cyberangrep, også kjent som et tjenestenektangrep. Under et DDoS-angrep forsøker angriper å overbelaste en nettside. Fra et teknisk perspektiv er DDoS mer et “irritasjonsangrep”. Ingenting blir stjålet, og data kommer ikke på avveie. De fleste som holder på med dette er aktivister som bruker det for å skaffe seg oppmerksomhet i mediene. Hensikten er å skape frykt, usikkerhet og tvil i samfunnet. Hvis de klarer å gjøre et angrep som får oppmerksomhet og kanskje også gjør at befolkningens tillit til at de finansielle tjenestene fungerer synker, så har de hatt en vellykket operasjon.

Når noen derimot skaffer seg uautorisert tilgang til et system dreier det seg om et datainnbrudd. Det kan skje ved at noen finner et smutthull og tar seg inn i systemene, eller ved at en medarbeider trykker på en lenke og installerer malware som gir uautorisert aksess. Kriminelle vil typisk ha vinning som formål, enten ved å skaffe penger direkte, gjennom utpressing eller ved å selge tilgangen. Dersom aktøren er en nasjonalstat, kan de ha et ønske om å ligge i bakgrunnen og fange opp informasjon. Da vil det ikke være like enkelt å oppdage innbruddet.